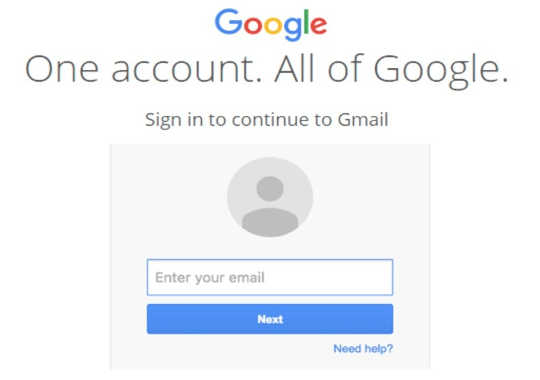

Olağanüstü doğru bir sahte Google oturum açma sayfası. Emma Williams, CC BY-ND

Olağanüstü doğru bir sahte Google oturum açma sayfası. Emma Williams, CC BY-ND

Şirketler her gün kimlik avı dolandırıcılığı ile bombalandı. Dünyadaki 500'ten daha fazla siber güvenlik uzmanının yaptığı son ankette, 76% rapor kuruluşlarının 2016’te kimlik avı saldırısına maruz kaldıklarını. ![]()

Bu dolandırıcılıklar, personeli kötü niyetli ekleri indirmeye, tehlikeli bağlantılara tıklamaya veya kişisel ayrıntıları veya diğer hassas verileri sağlamaya ikna etmeye çalışan e-postalar biçimini alır. Hedeflenen bir "mızrak" kimlik avı e-posta kampanyası, Ukrayna'da büyük elektrik kesintisi.

Daha da endişe verici bir şekilde, kimlik avı saldırıları artık bir kuruluşun ağına fidye yazılımı dağıtmanın en popüler yoludur. Bu genellikle fidye ödenene kadar dosyaları şifreleyen veya bilgisayar ekranlarını kilitleyen bir yazılım türüdür. Talep edilen miktarlar genellikle oldukça küçükBu, birçok kuruluşun, elbette, sistemlerinin kilidinin açılacağının garantisi olmadan fidye ödeyeceği anlamına geliyor. Bu kimlik avı saldırıları karşısında çalışanlar siber güvenlik cephesi. Kimlik avı e-postalarına karşı kırılganlıklarını azaltmak bu nedenle şirketler için kritik bir zorluk haline geldi.

Disiplin sorunları

Örgütler tehdidi içerme konusunda çaba sarfettikçe, çekiş kazanan bir fikir potansiyel kullanımdır. disiplin prosedürleri kimlik avı e-postalarını tıklayan personele karşı. Bu, özellikle “tekrarlayan tıklayıcılar” (phishing e-postalarına bir kereden fazla yanıt verenler) için, ileri eğitimin tamamlanmasından resmi disiplin cezasına kadar uzanmaktadır. Temsil eder belirli zayıf nokta siber güvenlik

Bu gerekli değil - ne de aslında, iyi bir fikir. Başlangıç olarak, insanların ilk etapta phishing e-postalarına yanıt vermelerinin nedenini hala bilmiyoruz. Araştırma sadece insanların neden onlara cevap verebileceğinin yüzeyini çiziyor. Email alışkanlıkları, iş yeri kültür ve normlar, bir bireyin sahip olduğu bilgi derecesi, bir çalışanın dikkatinin dağılması veya yüksek bir baskı altında olması - var çevrimiçi risklerin çeşitli anlayışıBunların tümü, kişilerin belirli bir zamanda bir kimlik avı e-postasını tanımlayıp tanımlayamadıklarını etkileyebilir.

Ne yazık ki, bu hala cevaplardan daha fazla soru olduğu anlamına gelir. Bazı iş rolleri, üstlendikleri görev türleri nedeniyle daha savunmasız mıdır? Eğitim, phishing saldırılarının riskleri konusunda personeli eğitmede etkili midir? Çalışanlar gerektiğinde diğer işyeri taleplerine karşı güvenliği önceliklendirebiliyor mu? Bu bilinmeyenler arasında, bir disiplin yaklaşımına odaklanmak erken görünüyor ve daha etkili olabilecek diğer çabaları engelleme riskini taşıyor.

Hedeflenen kimlik avı saldırıları, teknik kullanıcılar için bile, giderek daha karmaşık hale geliyor ve tespit edilmesi zorlaşıyor. Son saldırılar (açık) PayPal ve Google, örneğin) bunu göstermektedir.

Neredeyse aynı olmasa da, meşru bir e-postaya çok benzeyen sahte bir e-posta oluşturmak artık çok kolay. Sahte e-posta adresleri, doğru logoların, doğru mizanpajların ve e-posta imzalarının bir araya getirilmesi, kimlik avı e-postasını orijinal bir e-postadan ayırt etmeyi zorlaştırabilir.

Sakin kalın ve devam edin

Kimlik avları da çok iyidir senaryo oluşturma Bu, insanların cevap verme olasılığını en üst seviyeye çıkarır. Bir kurum içindeki otorite figürlerini taklit etmek gibi şeylerle panik ve aciliyet duygusu uyandırırlar. kriz duygusu yaratmak. Veya potansiyel olumsuz etkiye odaklanırlar cevap vermeme. Kimlik avcısının cephaneliğindeki artan karmaşıklığı kabul ettiğimizde, ceza veren çalışanların aldatmalarına maruz kaldıkları için cezalandırılması daha zor hale gelir.

Simüle edilen phishing saldırıları, çalışanlar arasında farkındalığı arttırmanın bir yolu olarak kullanılır. İyileştirilmiş tıklama oranları önerileri olsa da bu programları takip etmekçalışanlar üzerindeki potansiyel etkilerin kapsamlı bir değerlendirmesi eksiktir. Ve biraz araştırma Çalışanların tehditle başa çıkmaya çalışmaktan sadece vazgeçme potansiyelini, kaybedilen bir savaş gibi göründüğüne işaret ediyor.

Bir suçlama ve mağduriyet kültürü, çalışanları hatalarını daha az kabul etmeye istekli hale getirebilir. Bu sonuçlardan birinin kuruluşun güvenlik personeli ile diğer çalışanları arasındaki ilişkiye zarar vermesi muhtemeldir. Bunun da örgütün güvenlik kültürü üzerinde olumsuz bir etkisi olacaktır. Güvenlik için otoriter bir rol için bir dönüş önerir; Araştırma gösteriyor ki Çalışanları güvenlik girişimlerine tamamen dahil etmek istiyorsak, geriye doğru bir adım.

Bir kuruluşun kimlik avı saldırılarına maruz kalmasını azaltmak, karmaşık ve gelişen bir zorluktur. #AskOutLoud Instagram Hesabındaki Resim ve Videoları Avustralya hükümeti tarafından kampanya Şüpheli bir e-posta aldıklarında insanları ikinci bir fikir sormaya teşvik etmek, bu zorluğun nasıl ele alınabileceğine ilişkin iyi bir örnek sunar. Konuşmayı ve paylaşılan deneyimleri teşvik eder. Bu yaklaşımı kullanmak, çalışanların siber güvenliğin korunmasında hayati bir unsur olan şüpheleri bildirmeleri için kendilerini güçlendirmiş ve cesaretlendirilmiş hissetmelerini sağlayabilir.

Araştırma açık siber güvenliğin açık diyaloga, bir kurumun güvenlik personeli ile diğer personeli arasında çözümler ve güven geliştirmeye gelince çalışanların katılımına bağlı olduğunu. Eski klişe giderken: Sadece en zayıf halkanız kadar güçlüsünüz. Bu nedenle, tüm çalışanların kuruluşlarının savunmasında etkili bir ön cephe olması için desteklenmesi zorunludur.

Yazar hakkında

Emma Williams, Araştırma Görevlisi, University of Bath ve Siber Güvenlik Profesörü Debi Ashenden, University of Portsmouth

Bu yazı orijinalinde Konuşma. Okumak Orijinal makale.

İlgili Kitaplar

at InnerSelf Pazarı ve Amazon