Bayrak alıştırması sırasında öğrenciler bir rehberin gözetiminin altında bir ana bilgisayara sızıyorlar. Richard Matthews, Yazar sağladı.

Nükleer denizaltıların, gizli gizli askeri üslerin ve özel işletmelerin ortak noktaları nelerdir?

Hepsi basit bir çedar dilimine karşı savunmasızlar.

Bu, “penetrasyon testi” olarak da bilinen “kalem testi” egzersizinin açık sonucudur. yıllık Siber Güvenlik Yaz Okulu Temmuz ayında Tallinn, Estonya’da.

Üçüncü yılda araştırma yapmak için Avustralya’dan gelen bir şarta bağlı olarak katıldım. Disiplinlerarası Siber Araştırma Çalıştayı. Ayrıca gibi şirketleri ziyaret etme şansımız oldu Skype ve FunderbeamYanı sıra, NATO Ortak İşbirliği Siber Savunma Mükemmeliyet Merkezi.

Bu yılki okulun teması sosyal mühendislikti - insanları kritik bilgileri çevrimiçi olarak gerçekleştirmeden açığa çıkarmak için manipüle etme sanatı. Sosyal mühendisliğin neden işe yaradığı, bu tür saldırıların nasıl önleneceği ve bir olaydan sonra dijital kanıtların nasıl toplandığı üzerine odaklandık.

Ziyaretimizin en önemlisi, canlı bir yangına katılmak, ekiplerin gerçek bir şirketi test etmek için sosyal mühendislik saldırılarını gerçekleştirdikleri bayrak (CTF) siber egzersizi alanını yakalamak oldu.

Kalem testi ve gerçek dünya kimlik avı

Kalem testi, fiziksel veya dijital bir sistemin güvenliğine yönelik yetkili simüle edilmiş bir saldırıdır. Suçluların istismar edebileceği açıkları bulmayı hedefliyor.

Bu testler, hedefin dosyalara ve özel verilere eriştiği dijitalden araştırmacıların bir şirket içinde binalara veya alanlara girmeye çalıştıkları fiziğe kadar uzanır.

Adelaide Üniversitesi öğrencileri, siber güvenlik hakkında sunum için Tallinn Skype ofisinin özel bir tura katıldılar. Richard Matthews, Yazar sağlanan

Yaz okulu boyunca, dünyanın dört bir yanından profesyonel bilgisayar korsanları ve kalem test uzmanlarından haber aldık. Kimlik kartı ve güven şeklindeki bir parça peynirden başka bir şey kullanarak güvenli bölgelere fiziksel girişin nasıl sağlanabileceği hakkında hikayeler anlatıldı.

Daha sonra bu dersleri birkaç bayrakla - pratik olarak çalışmaya - ekiplerin başarması gereken hedeflere koyduk. Amacımız, sözleşmeli bir şirketi, sosyal mühendislik saldırılarına ne kadar duyarlı olduğunu görmek için değerlendirmekti.

Fiziksel testler bizim egzersizlerimiz sırasında özel olarak limitsizdi. Suçlu değil siber güvenlik uzmanı olarak hareket etmemizi sağlamak için şirketle etik sınırlar da belirlendi.

OSINT: Açık Kaynak İstihbarat

İlk bayrak şirketi araştırmaktı.

Bir iş görüşmesi için yaptığınız araştırmalardan ziyade, kamuya açık bilgiler içindeki potansiyel güvenlik açıklarını aramaya başladık. Bu açık kaynak istihbarat (OSINT) olarak bilinir. Gibi:

- yönetim kurulu kimlerdir?

- asistanları kimler?

- şirkette hangi olaylar oluyor?

- şu anda tatile çıkacaklar mı?

- Hangi çalışanın iletişim bilgilerini toplayabiliriz?

Tüm bu sorulara olağanüstü netlikle cevap verebildik. Ekibimiz ayrıca medyada bildirilen olaylardan doğrudan telefon numaraları ve şirkete yollar buldu.

Kimlik avı e-postası

Bu bilgi daha sonra OSINT araştırmalarımızdan tespit edilen hedeflere yönelik iki kimlik avı e-postası oluşturmak için kullanıldı. Kimlik avı, kişisel bilgilerin elde edilmesinde kötü niyetli çevrimiçi iletişim kullanıldığında gerçekleşir.

Bu bayrağın amacı tıklanan e-postalarımızda bir bağlantı elde etmektir. Yasal ve etik nedenlerden ötürü, e-postanın içeriği ve görünümü açıklanamaz.

Tıpkı müşterilerin tıkladığı gibi okumadan şartlar ve koşullar, hedeflerimizin, bağlantının nereye işaret ettiğini kontrol etmeden ilgilenilen bir bağlantıyı tıklayacağı gerçeğinden faydalandık.

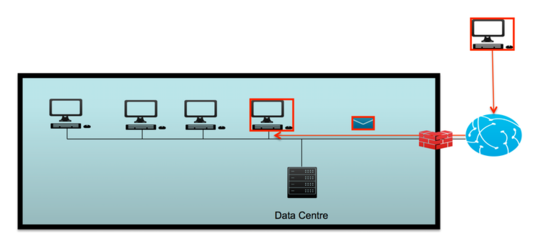

Bir sistemin ilk enfeksiyonu, bir link içeren basit bir e-posta ile elde edilebilir. Freddy Dezeure / C3S, Yazar sağlanan

Bir sistemin ilk enfeksiyonu, bir link içeren basit bir e-posta ile elde edilebilir. Freddy Dezeure / C3S, Yazar sağlanan

Gerçek bir phishing saldırısında, bağlantıya tıkladığınızda, bilgisayar sisteminiz tehlikeye girer. Bizim durumumuzda hedeflerimizi yapımımızın iyi huylu sitelerine gönderdik.

Yaz okulundaki takımların çoğu başarılı bir phishing e-postası saldırısı gerçekleştirdi. Hatta bazıları e-postalarını şirket genelinde iletmeyi bile başardı.

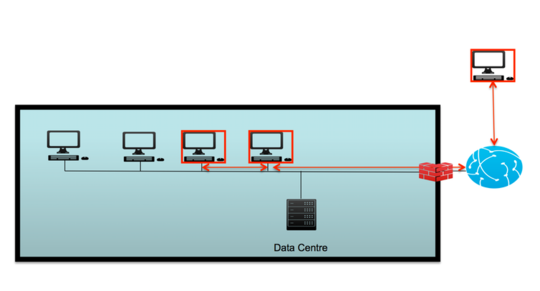

Çalışanlar bir şirket içindeki e-postaları ilettiklerinde, e-postanın güven faktörü artar ve bu e-posta içindeki bağlantıların tıklanması daha olasıdır. Freddy Dezeure / C3S, Yazar sağlanan

Çalışanlar bir şirket içindeki e-postaları ilettiklerinde, e-postanın güven faktörü artar ve bu e-posta içindeki bağlantıların tıklanması daha olasıdır. Freddy Dezeure / C3S, Yazar sağlanan

Sonuçlarımız, araştırmacıların insanların güvenli bir e-postayı güvenilir bir e-postadan ayırt edememe konusundaki bulgularını pekiştiriyor. Bir 117 çalışanı buralarda bulundu E-postaların% 42'i yanlış sınıflandırıldı alıcı tarafından gerçek veya sahte olarak.

Gelecekte kimlik avı

Kimlik avı yalnızca elde edilebilir daha sofistike.

Araştırmacılar, artan sayıda internete bağlı cihazların temel güvenlik standartlarına sahip olmadığından, kimlik avı yapan saldırganların bu cihazları ele geçirme yöntemlerini arayacağını öne sürüyor. Fakat şirketler nasıl cevap verecek?

Tallinn'deki tecrübelerime dayanarak, şirketlerin siber saldırılarla nasıl başa çıktıkları konusunda daha şeffaf olduklarını göreceğiz. Büyük bir sonra 2007'te siber saldırıörneğin, Estonya hükümeti doğru tepki gösterdi.

Halka dönüş sağlamak ve hükümet hizmetlerini yavaş yavaş çevrimdışı hale getirmek yerine, bilinmeyen bir yabancı ajandan saldırı altında olduklarını açıkça itiraf ettiler.

Aynı şekilde, işletmelerin saldırı altında olduklarını kabul etmeleri gerekecek. Bu, kendileri ve müşterileri arasındaki güveni yeniden kazanmanın ve bir kimlik avı saldırısının daha da yayılmasını önlemenin tek yoludur.

O zamana kadar ilgini çekebilir miyim ücretsiz kimlik avı koruması yazılımı?![]()

Yazar Hakkında

Richard Matthews, Doktora adayı, University of Adelaide

Bu makale şu adresten yeniden yayınlandı: Konuşma Creative Commons lisansı altında. Okumak Orijinal makale.